6 El hash como huella digital matemática que blinda el blockchain

Palabras clave: blockchain, hash, inmutabilidad, criptografía, seguridad digital.

6.1 Introducción

¿Es posible confiar ciegamente en un sistema digital donde cualquier dato podría ser alterado sin dejar rastro? En la arquitectura informática convencional, la centralización de los servidores crea puntos únicos de falla que vulneran la integridad de nuestra información más sensible. Esta fragilidad estructural nos obliga a buscar mecanismos donde la seguridad no dependa de la buena voluntad humana, sino de la robustez del código.

Aquí es donde la criptografía toma el control mediante una red distribuida que se encarga de vigilar cada bit de datos. Al utilizar algoritmos de hash, la confianza se transforma en una propiedad técnica inalterable que blinda la verdad dentro de una cadena de bloques. Comprender este engranaje matemático nos permite visualizar un entorno digital donde la transparencia y la honestidad son, por primera vez, garantías inviolables por diseño.

6.2 Desarrollo

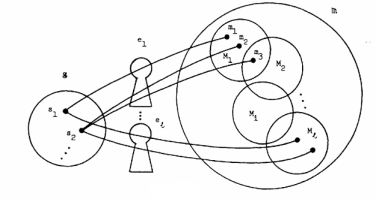

El mayor riesgo en una comunicación digital no es solo que el mensaje sea interceptado, sino que este sea suplantado o modificado sin que el receptor lo note. Se define la autenticidad como la garantía de que un mensaje proviene realmente del emisor legítimo y no ha sido alterado en el camino (Simmons 1985). Esta premisa es la base de blockchain: pasar de una confianza basada en la buena voluntad a una blindada por protocolos matemáticos que eliminan cualquier margen de engaño.

Figura 1. Esquema general de un sistema de autenticación. Fuente: Simmons (1985).

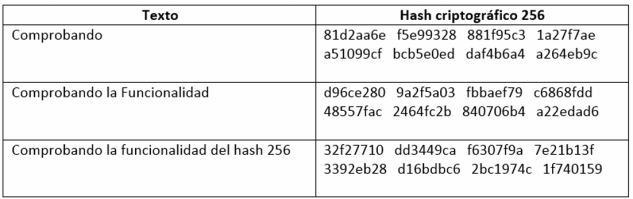

Para materializar esta visión de autenticidad, se utiliza el algoritmo SHA-256 como el eje fundamental de seguridad. Este mecanismo toma cualquier volumen de datos y lo traduce en una cadena de 64 caracteres que actúa como una huella digital única. Lo interesante es el determinístico técnico: cualquier cambio mínimo en el texto original genera un hash completamente distinto. Esta propiedad permite que cada nodo de la red verifique la integridad del bloque de forma instantánea y autónoma, asegurando que la información sea realmente inmutable y transparente para todos los participantes.

Figura 2. Conversión de bloques mediante hash SHA-256. Fuente: Díaz Gutiérrez y Cueva Lovelle (2018).

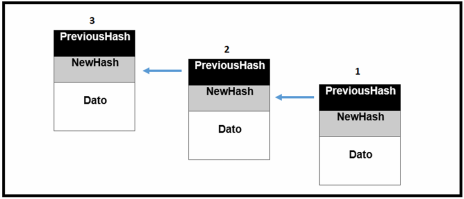

La verdadera innovación ocurre al vincular estos hashes en una secuencia lógica. Cada bloque nuevo arrastra el PreviousHash del anterior. Como propuso Nakamoto (2008), este diseño crea un historial cronológico inalterable que no puede ser modificado sin rehacer todo el trabajo computacional de la red. Si se intentara alterar un registro pasado, se rompería la coherencia de toda la cadena subsiguiente, invalidando el esfuerzo de los nodos. Es un sistema donde la honestidad es la única ruta técnica posible para que un bloque sea aceptado por el consenso distribuido.

Figura 3. Modelo de comunicación de cadenas de bloques por medio de hash. Fuente: Díaz Gutiérrez y Cueva Lovelle (2018).

Para que este enlazamiento sea verdaderamente resistente a ataques, el proceso requiere del Nonce, un número aleatorio que funciona como la pieza final del rompecabezas de seguridad. Este componente asegura que generar un bloque sea costoso en procesamiento, pero sencillo de verificar para el resto de los participantes.

Al integrar el índice, el hash anterior y el Nonce, se logra un esquema de control que protege la información de posibles ataques, garantizando la integridad de los datos durante toda su transmisión. Entender cómo esta tecnología blinda la verdad digital permite visualizar un futuro donde la integridad de los datos es, por fin, una certeza absoluta.

6.3 Conclusión

El éxito del Blockchain no radica en la tecnología por sí misma, sino en el cómo se traslada la confianza. Al combinar la inmutabilidad del SHA-256 con los pilares de la autenticidad que Simmons planteó, logramos que la integridad de los datos deje de ser una simple buena intención para volverse una certeza técnica que nadie puede cuestionar. Este modelo no se limita a frenar suplantaciones; levanta un muro de transparencia real frente a cualquier control centralizado que pretenda manipular la verdad digital. Dominar estos engranajes nos permite proyectar un entorno donde cada transacción electrónica sea segura por su propia naturaleza matemática. Estos protocolos distribuidos son el escudo definitivo contra las grietas de los servidores tradicionales, blindando la información mediante un consenso de red que garantiza un sellado criptográfico permanente y transparente para todos.

6.4 Bibliografía

Díaz Gutiérrez, Yesid, y Juan Manuel Cueva Lovelle. “Análisis de la función Hash Criptográfica en cadenas de bloques y su impacto en la seguridad de transacciones de datos.” Redes de Ingeniería 9, n.º 2 (2018): 82-87. https://doi.org/10.14483/2248762X.14383.

Nakamoto, Satoshi. Bitcoin: A Peer-to-Peer Electronic Cash System. Bitcoin.org, 2008. https://bitcoin.org/bitcoin.pdf.

Simmons, Gustavus J. “Authentication Theory/Coding Theory.” En Advances in Cryptology (CRYPTO ’84), editado por G. Blakley y D. Chaum, 411-431. Berlín: Springer-Verlag, 1985. https://doi.org/10.1007/3-540-39568-7_32.